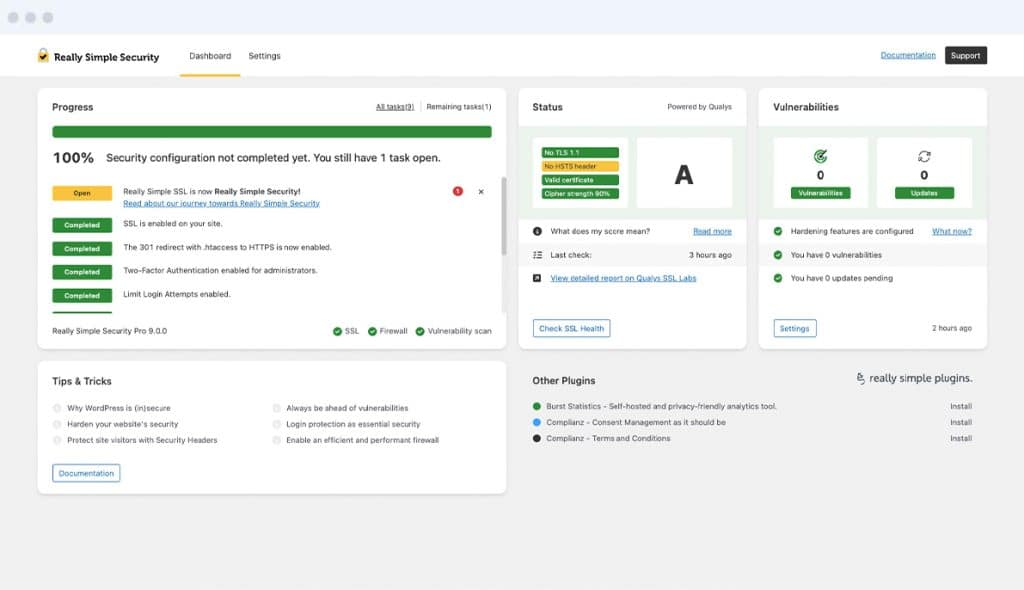

在Really Simple Security(之前叫 Really Simple SSL)插件中,发现了一个严重的身份验证绕过漏洞。如果该漏洞被成功利用,攻击者可能会远程获得易受攻击站点的完全管理员权限。

该漏洞编号为CVE-2024-10924(CVSS评分:9.8),影响插件的免费版和付费版,且已安装在超过400万个WordPress站点上。

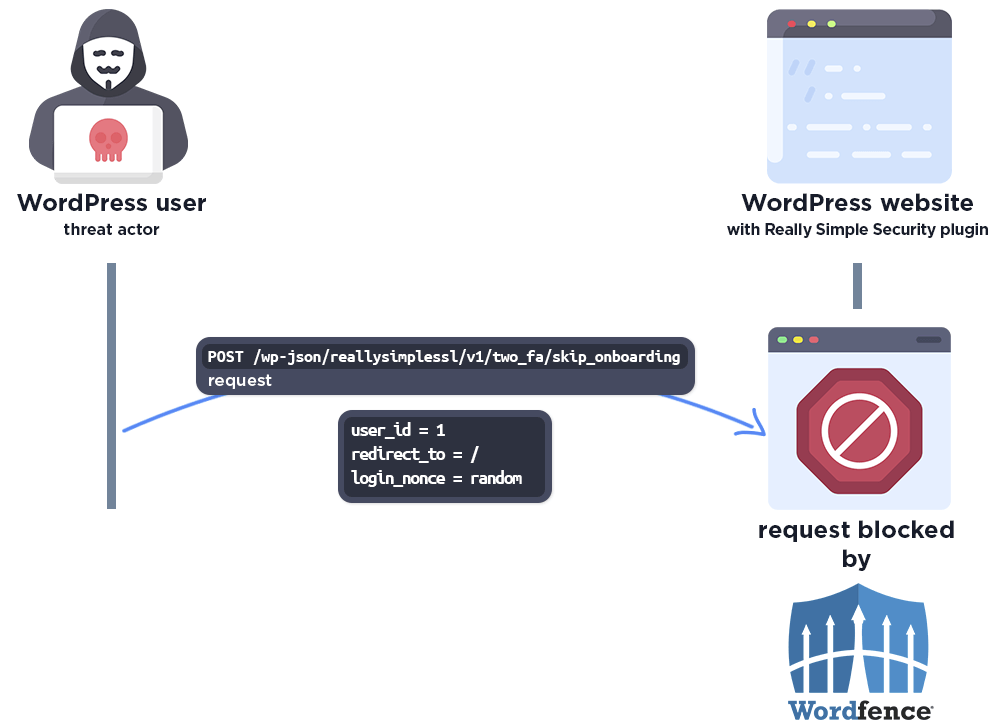

「该漏洞可被脚本化,意味着它能够转化为大规模的自动化攻击,专门针对WordPress网站,」Wordfence的安全研究员István Márton表示。

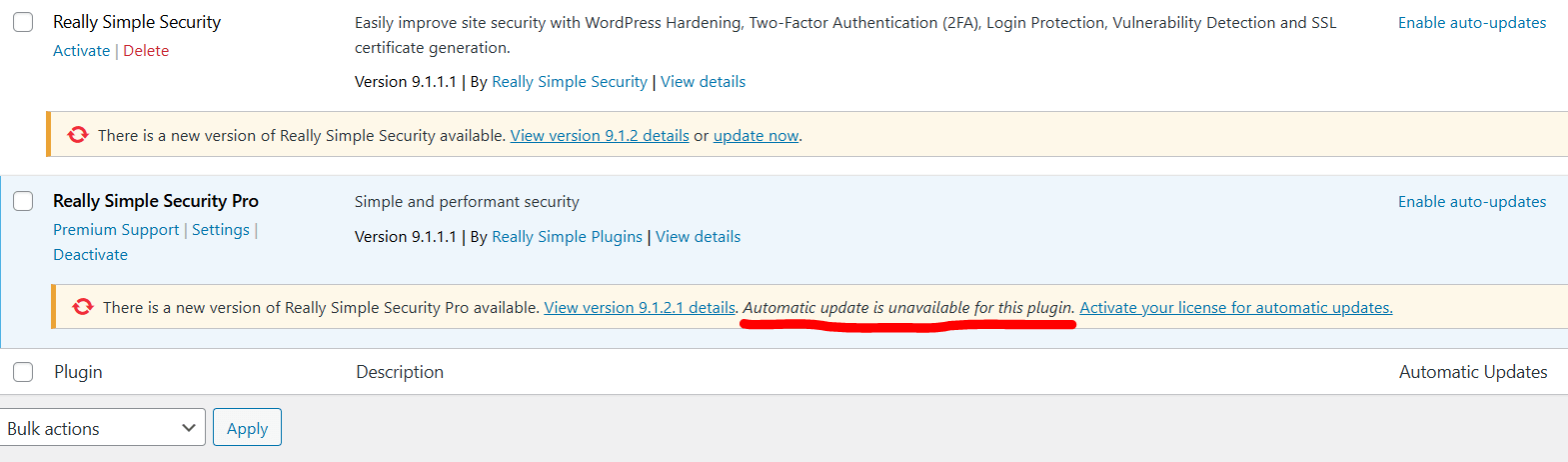

在2024年11月6日的负责任披露后,漏洞已在一周后的9.1.2版本中修复。为了防止漏洞滥用,插件维护者已与WordPress合作,在公开披露之前强制更新了所有运行该插件的站点。

根据Wordfence的报告,该身份验证绕过漏洞存在于9.0.0到9.1.1.1版本之间,问题出在「check_login_and_get_user」函数中对用户验证错误的处理不当,从而使得未认证的攻击者能够在启用双因素认证的情况下,以任意用户身份(包括管理员)登录。

WordPress插件漏洞 「不幸的是,双因素认证的某些功能实现不当,导致未认证的攻击者仅需发送一个简单的请求,就能访问任何用户账户,包括管理员账户,」Márton补充道。

如果漏洞被成功利用,可能会导致严重后果,攻击者可能会劫持WordPress站点,并将其进一步用于犯罪活动。

此次披露几天后,Wordfence又揭露了另一个在WordPress的WPLMS学习管理系统(WordPress LMS)中的关键漏洞(CVE-2024-10470,CVSS评分:9.8)。该漏洞可能允许未认证的攻击者读取和删除任意文件,甚至可能导致代码执行。

具体而言,WPLMS主题(4.963版本之前)存在「由于文件路径验证和权限检查不足,导致任意文件读取和删除」的漏洞,使得未认证的攻击者能够删除服务器上的任意文件。

「这使得未认证的攻击者能够读取和删除服务器上的任何文件,包括站点的wp-config.php文件,」报告指出。「删除wp-config.php文件会迫使站点进入安装状态,攻击者能够通过将其连接到自己控制的数据库,从而发起站点接管。」

发表回复